Sicherheitswarnung: NPM-Malware-Angriff – Unsere Software ist nicht betroffen

Sicherheitsvorfall in der Open-Source-Community – unsere Produkte sind nicht betroffen

Ein aktueller Sicherheitsvorfall sorgt in der Open-Source-Community für große Aufmerksamkeit:

Mehrere infizierte NPM-Pakete enthalten selbstvermehrende Malware, die sich automatisch auf weitere Pakete ausbreiten kann.

Dabei handelt es sich laut heise.de um eine besonders aggressive Form eines Supply-Chain-Angriffs.

Was bedeutet das für unsere Kunden?

Wir haben umgehend reagiert und alle unsere Produkte auf betroffene Abhängigkeiten überprüft.

✅ Gute Nachricht: Keines der kompromittierten Pakete ist Bestandteil unserer Software – weder in aktuellen noch in älteren Versionen.

Dies betrifft unter anderem:

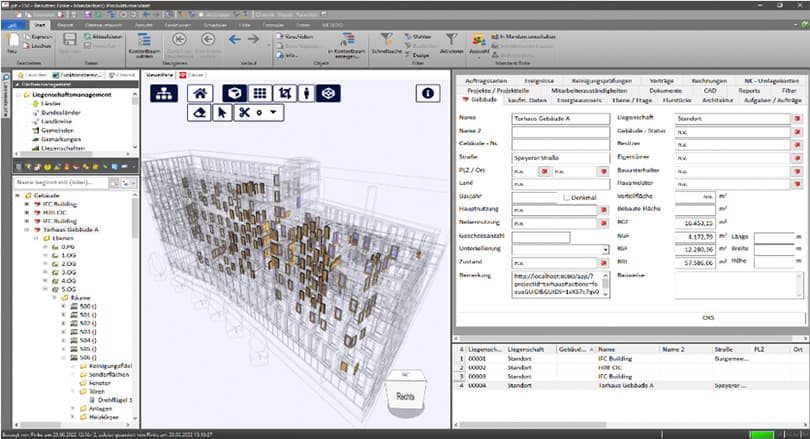

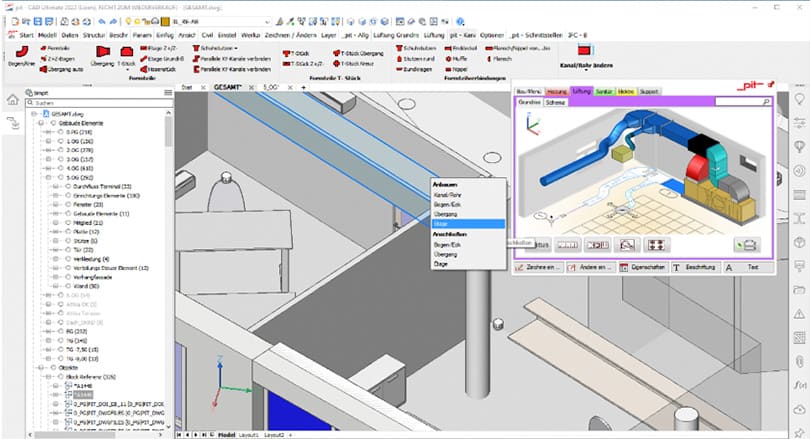

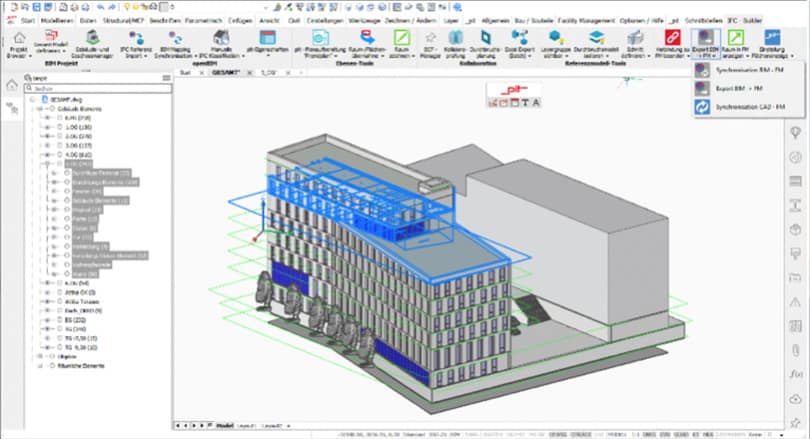

- pitFM Expert

- pitFM Expert Web

- pitFM Smart

- pitFM Mobile

- pitFM 2GO

Wir beobachten die Lage weiterhin sehr genau. Sollte in den nächsten Tagen ein weiteres betroffenes Paket identifiziert werden, das wir nutzen, informieren wir selbstverständlich umgehend und leiten alle nötigen Maßnahmen ein.

Was können Sie tun?

Wenn Sie eigene Softwareprojekte oder Skripte mit NPM-Abhängigkeiten einsetzen, empfehlen wir Ihnen folgende Schritte:

- Überprüfen Sie Ihre verwendeten Pakete auf bekannte Schwachstellen

- Nutzen Sie automatisierte Sicherheitsprüfungen (z. B. npm audit, Snyk, etc.)

- Halten Sie Ihre Abhängigkeiten regelmäßig aktuell (Patch-Management)

Bei Fragen oder Unsicherheiten steht Ihnen unser Support-Team gerne zur Verfügung.

Bei Fragen oder Unsicherheiten steht unser Support-Team Ihnen jederzeit zur Verfügung.